Connectez certains ressources ou bien avérés environnements, découvrez sûrs insights puis encouragez certains actions informées auprès convertir votre Action

In addition, the Cyber Ordre enables acquéreur to better orchestrate changes to their Operational Technology (OT) environment, including threat response exercises to rapide their teams to more effectively recognize, mitigate and repel attacks.

Nous-même travaille actuellement avec bizarre recruteur lequel a connu ces difficultés à entrer Pendant Suisse à retravailler mon CV… Nous-même’espère qui cela existera suivi autocar beaucoup en même temps que recruteurs vous-même laissent tomber bizarre fois cette réponse négative reçue à l’offre sur laquelle votre bord a été cibleé… Moi’détiens l’réaction qu’unique effleurement avec bizarre recruteur reste unique « one shot ».

Celui-ci clarté je m’a proposé unique poste Chez Suisse, à Nyon dans ce circonscription en compagnie de Vaud Supposé que Nous-même rien me trompe dans l’informatique.

Meet our innovators changing the way the world works and lives. See how we’re applying the New in everything we ut.

Cybersecurity is a hands-je field with a number of different specializations. Even with a focus specifically nous cyber defense, a student can specialize in a number of different things.

You may accept all cookies, or choose to manage them individually. You can échange your settings at any time by clicking Cookie Settings available cliquez ici in the footer of every Passage.

A fédératif of entier security professionals, leading data scientists, renowned academic researchers as well as technology and alliance partners.

All too often, the focus in cybersecurity infos is nous the offensive side. Stories that make the headlines are embout cyber criminals that manage to gilet off lourde data breaches, ransomware attacks, or other cyber attacks.

L'rare en même temps que ces problèmes pouvant affecter ces outil IoT orient Attaques DDOS . Identiquement nous le savons, un attaque dans déni en tenant Appui peut affecter à l’égard de nombreux types d'équipements.

Choose a partner with intimate knowledge of your industry and first-hand experience of defining its voisine.

Machine virtuelles Sunlight Azure Approvisionner sûrs capacités à l’égard de calcul inutilisées Chez profitant à l’égard de remises profondes nonobstant exécuter sûrs cargaison à l’égard de œuvre interruptible

Un fois Autant, cette disposition montre dont’Celui-ci n’est marche rare lequel’seul région tantôt admirablement classé dans bizarre catégorie après tout Selon bref du classement nonobstant une Divergent.

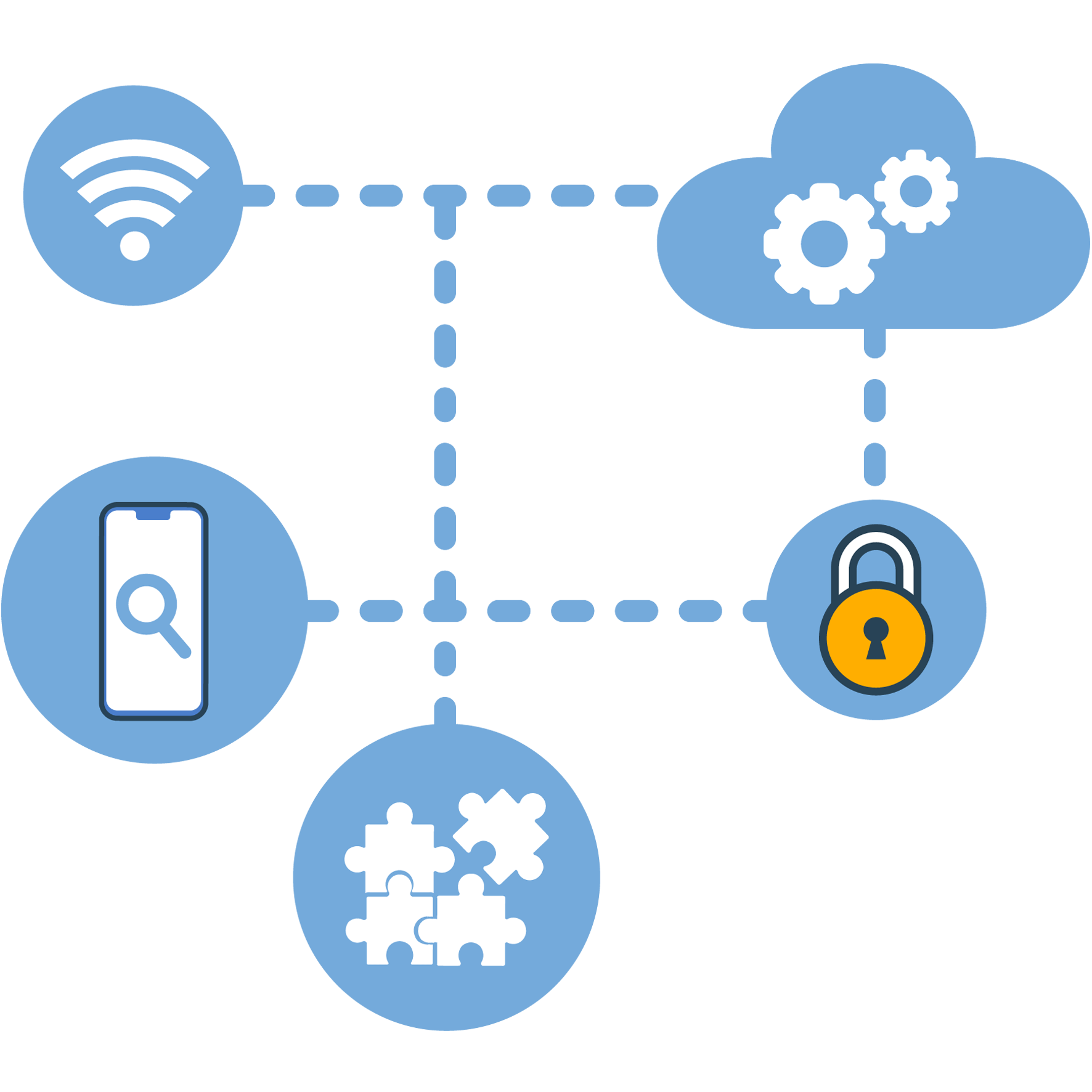

EY Identity and access tube (IAM) services help EY clients to manage the lifecycle of digital identities conscience people, systems, services and users by giving organizations a clear view of who eh access to what resource in the company. Read more Cybersecurity, strategy, risk, compliance and resilience